INDICE

Immagina di aprire un messaggio ricevuto da un tuo amico su WhatsApp. È una foto innocua del suo cane che gioca in giardino, con una didascalia buffa: “Guarda quanto è pazzo oggi!”. Sorridi, la salvi nella galleria e la condividi con la famiglia. Tutto normale, vero? Ma se ti dicessi che quella foto nascondeva un virus informatico, pronto a rubare i tuoi dati bancari senza che tu te ne accorgessi mai?

Questa è la storia di Marco, un grafico freelance di Milano. Un giorno riceve un’e-mail da un cliente fidato, con un allegato: un file immagine ad alta risoluzione per un progetto. Marco lo apre con il suo software preferito, lo modifica e lo rinomina. Purtroppo, quell’immagine non era solo un file grafico. Usava una tecnica chiamata steganografia per nascondere del malware, un software maligno che si è attivato in silenzio sul suo computer. In poche ore, il virus ha copiato password, contatti e documenti sensibili, inviandoli a criminali dall’altra parte del mondo.

Marco se n’è accorto solo quando il suo conto corrente ha iniziato a svuotarsi.

Cos’è la steganografia?

La steganografia è l’arte di nascondere informazioni all’interno di altri file, in modo che passino inosservati. Non si tratta di crittografia, che rende i dati illeggibili con un codice. Qui i dati malevoli sono nascosti così bene che sembrano parte del file originale. Pensa a un messaggio segreto scritto con inchiostro simpatico su una lettera: lo vedi solo se sai dove guardare.

Nel mondo digitale, i cybercriminali usano immagini, video, audio o persino documenti di testo. Le tecniche principali includono LSB (Least Significant Bit), dove i bit meno significativi dei pixel RGB vengono sovrascritti con dati binari del payload malware senza alterare visibilmente l’immagine; DCT (Discrete Cosine Transform) su JPEG, che nasconde info nei coefficienti di frequenza media; o trasformate wavelet per robustezza contro compressione. Famiglie come LokiBot o AdGholas estraggono il codice al runtime, spesso via script Python o PowerShell.

Un trend emergente è la steganografia nei meme, un vettore particolarmente subdolo perché sfrutta la viralità e l’umorismo dei social. I meme italiani, tipicamente immagini PNG o GIF con overlay testuali come “Lo Squalo con le Nike”, “Oca Guerriera” o “Ballerina Cappuccina” (parte del fenomeno “Italian Brainrot”), sono perfetti per nascondere payload: il testo colorato, gli sfondi surreali e i dettagli assurdi (animali ibridati con oggetti) mascherano alterazioni LSB nei canali alpha o nei gradienti rumorosi. Gli hacker modificano i bit meno significativi di aree caotiche come code, ali o schizzi di cappuccino, incorporando fino a 1-2 MB di eseguibili (es. File PE o script offuscati) senza cambiamenti visibili.

Una volta scaricati e aperti (spesso con editor grafici o salvati localmente), un dropper estrae il malware tramite tool come Steghide o script custom, attivando trojan per keylogging o esfiltrazione dati. Questi meme virali su TikTok e Instagram si diffondono precipitosamente, eludendo filtri grazie all’estetica kitsch e nonsense.

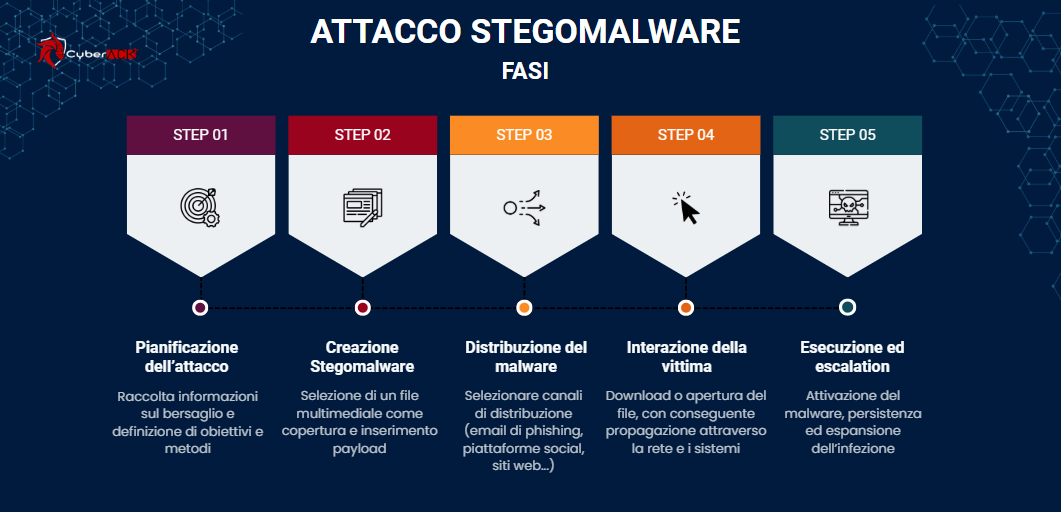

Stegomalware: il malware che viaggia camuffato

Quando la steganografia incontra il malware, nasce lo stegomalware. È un virus che si diffonde attraverso file apparentemente innocui, eludendo antivirus e filtri e-mail. Perché funziona così bene?

- Difficile da rilevare: Gli scanner di sicurezza controllano firme note di virus, ma non sospettano una foto del tramonto. Tecnicamente, manca entropia anomala o correlazione statistica nei canali colore.

- Facile da condividere: Su social, chat o e-mail, le immagini volano ovunque senza allarmi.

- Potente una volta attivato: Una volta estratto, il malware può spiare, rubare dati o bloccare il dispositivo per un riscatto. In fase C2 (Command and Control), persino le risposte dal server arrivano steganografate.

Tornando a Marco: il suo cliente non era chi diceva di essere. Hacker russi avevano infettato il computer originale e nascosto il malware in decine di immagini, colpendo centinaia di vittime.

Perché dovresti preoccuparti

Non serve essere un’azienda per essere un bersaglio. Basta un like su un post infetto o un allegato da un “amico” hackerato. In Italia, secondo il Rapporto Clusit 2026, il malware rappresenta il 22,7% degli attacchi nel 2025, con 507 incidenti gravi (+42% vs 2024), e la steganografia è tra le varianti evolute in crescita. Colpisce privati, piccole imprese e professionisti come Marco.

Come proteggerti in modo semplice

Non sempre è possibile rilevare uno stegomalware senza strumenti appositi, ma esistono segnali che devono alzare il livello di allerta, anche senza strumenti specializzati.

Dimensione anomala del file: se il file supera la dimensione canonica senza una motivazione grafica evidente (alta profondità di colore, layer multipli), potrebbe contenere dati nascosti.

Estensioni doppie o nomi fuorvianti. File come preventivo_grafico.jpg.exe o foto_vacanze.png.scr non sono immagini: sono eseguibili camuffati. Windows nasconde per default le estensioni dei file — disattivare questa impostazione è uno dei passi base per chi lavora con allegati di terzi.

Passi pratici per tutti:

- Controlla gli allegati: apri immagini o file solo se ti aspetti quel contenuto. Usa tool online gratuiti per scansionarli prima.

- Aggiorna tutto: software, app e protezioni devono essere sempre all’ultima versione.

- Sii scettico: foto insolite da numeri sconosciuti? Non aprirle. Usa password forti e attiva l’autenticazione a due fattori.

Misure avanzate per team IT:

- Per gli esperti: integra rilevatori steganalitici basati su machine learning (es. analisi chi-quadrato su LSB o reti neurali per anomalie DCT).

- Tecniche pro: sandbox isolati per file sospetti; monitoraggio entropia con tool open-source come Stegdetect; policy Group Policy in Active Directory per bloccare macro incorporate.

La steganografia ci ricorda che le minacce digitali sono come lupi in veste di agnelli. Resta vigile, e proteggi il tuo mondo digitale un click alla volta. La cybersecurity inizia con il buon senso.

FAQ – Steganografia e Stegomalware

Cos’è la steganografia informatica? La steganografia digitale è la tecnica che consente di nascondere dati malevoli all’interno di file apparentemente innocui come immagini, video o audio, senza alterarne l’aspetto visivo. A differenza della crittografia, che rende i dati illeggibili, la steganografia li occulta in modo che sembrino parte del file originale.

Gli antivirus rilevano lo stegomalware? La maggior parte degli antivirus tradizionali non rileva lo stegomalware perché gli scanner analizzano firme di codice malevolo noto, non anomalie statistiche nei pixel di un’immagine. Soluzioni di sicurezza avanzate con analisi euristica, machine learning e sandbox isolati hanno tassi di rilevamento significativamente più elevati.

Le aziende sono a rischio stegomalware? Sì. Secondo il Rapporto Clusit 2026, in Italia si sono verificati 507 incidenti gravi legati a malware nel 2025, con un aumento del 42% rispetto all’anno precedente. La steganografia è tra le varianti evolute in crescita e colpisce sia privati sia PMI e professionisti con accesso a dati sensibili.

Cosa devo fare se sospetto di aver aperto un’immagine infetta? Disconnetti immediatamente il dispositivo dalla rete, esegui una scansione completa con un antivirus aggiornato in modalità offline, cambia le password da un dispositivo sicuro e contatta un esperto di sicurezza informatica per un’analisi forense del sistema.