INDICE

Negli ultimi anni gli attacchi informatici sono cambiati profondamente: non colpiscono più solo vulnerabilità tecniche, ma sempre più spesso identità, processi interni e dinamiche di fiducia. Per molto tempo sono stati raccontati come un problema di tecnologia: vulnerabilità da correggere, malware da bloccare, sistemi da aggiornare. Eppure oggi questa descrizione risulta riduttiva. Una parte crescente delle minacce colpisce soprattutto persone, identità e procedure, sfruttando fiducia, urgenza e abitudini di lavoro.

È in questo scenario che il phishing si è evoluto in qualcosa di molto più insidioso. Nel 2026 non è più solo una mail sospetta, ma un attacco multicanale che può combinare messaggi, chiamate, voce sintetica, deepfake e manipolazione dell’help desk per ottenere accessi, autorizzazioni, dati o trasferimenti di denaro. Capire questa trasformazione è essenziale, perché oggi la compromissione non nasce sempre da un clic sbagliato. Anzi, spesso nasce da una richiesta che sembrava perfettamente legittima.

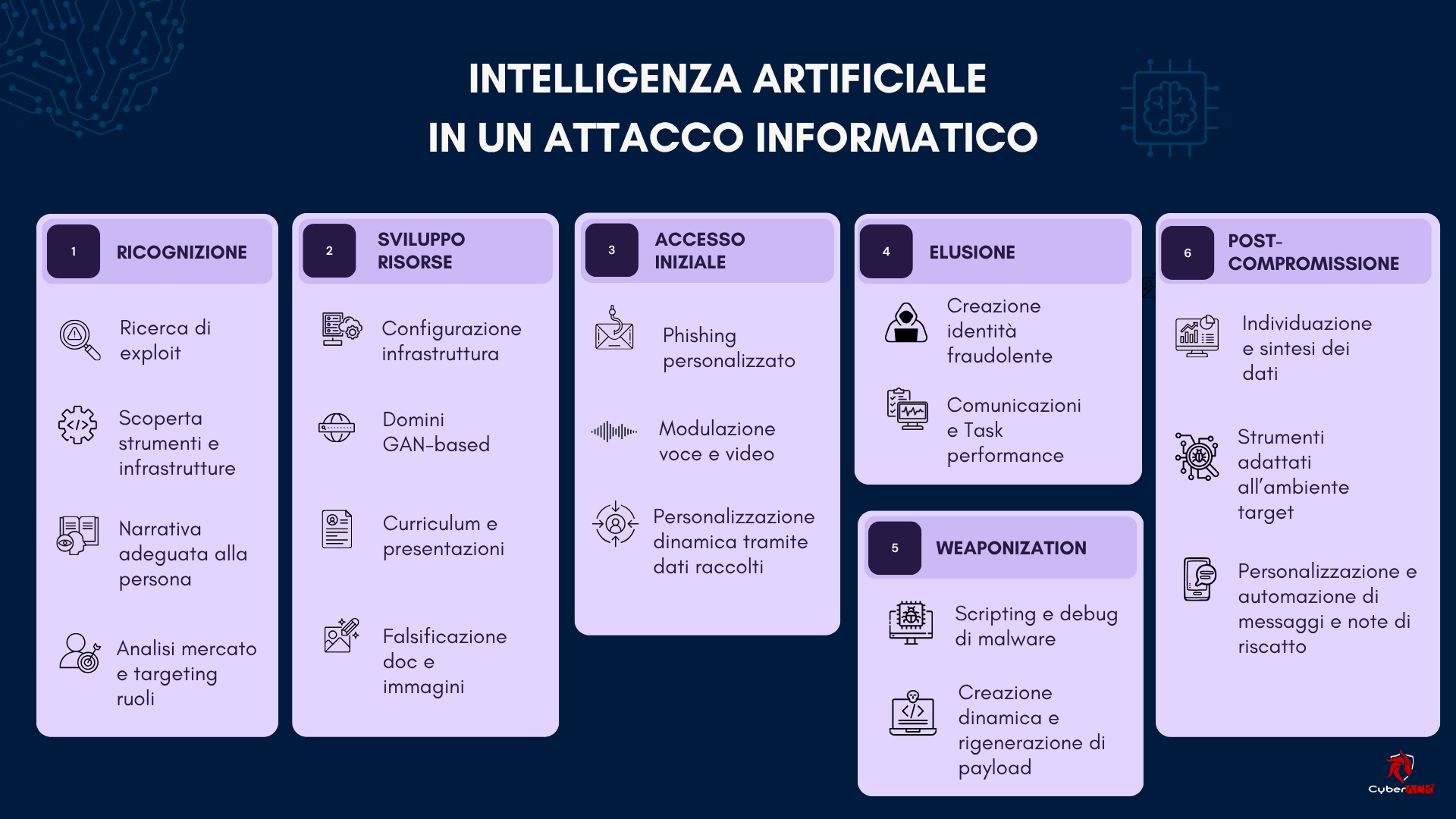

Come funziona la nuova catena di attacco

Per anni il phishing è stato raccontato come un messaggio sospetto, un link malevolo o un allegato da evitare. Oggi questa definizione non basta più. Nel 2026 il phishing è diventato un attacco multicanale, più fluido e più credibile. Non è più soltanto un attacco tecnico: è una regia costruita su fiducia, urgenza e verosimiglianza, anche grazie al supporto dell’Intelligenza Artificiale.

La novità non è solo l’uso dell’intelligenza artificiale, ma il fatto che l’AI abbassa drasticamente il costo della credibilità. I criminali possono scrivere messaggi più naturali, adattare meglio lingua e tono, imitare lo stile aziendale, generare audio realistici e costruire pretesti convincenti in tempi molto più rapidi. Microsoft osserva che gli attori malevoli stanno già usando l’AI per produrre testi, codice e media lungo l’intera catena di attacco, con l’AI che agisce come moltiplicatore di velocità e scala, non come sostituto dell’operatore umano.

I segnali arrivano da fonti autorevoli. Il CrowdStrike 2026 Global Threat Report riporta un aumento dell’89% delle attività attribuite ad avversari “AI-enabled”. Il Google Cloud Threat Horizons Report H1 2026 indica che il 17% dei casi osservati ha coinvolto vishing, cioè un attacco che sfrutta tecniche di social engineering in truffe telefoniche via voce. Nello stesso report, Google documenta casi in cui gruppi criminali hanno impersonato dipendenti per convincere l’help desk a reimpostare credenziali e MFA, oppure hanno usato il vishing per indurre il personale IT ad autorizzare strumenti legittimi poi sfruttati per raccogliere ed esfiltrare dati.

Ovviamente, questo scenario cambia anche la percezione del rischio in azienda. I vecchi segnali, come errori grammaticali, toni innaturali o richieste grossolane, compaiono sempre meno spesso. Una mail può sembrare scritta da un collega; una chiamata può avere il tono giusto di un tecnico IT; una richiesta in video può apparire coerente con una routine interna. E la richiesta finale, isolata dal contesto, può sembrare perfino ragionevole: reimpostare un accesso, approvare una notifica MFA, autorizzare un’app legittima, modificare coordinate bancarie o sbloccare l’account di un utente.

Phishing: non solo mail

Alcune recenti tecniche di phishing non puntano più a convincere la vittima con un solo contatto. Più spesso costruiscono una storia coerente su più canali.

Uno schema tipico oggi può seguire questa sequenza: il dipendente riceve una mail che sembra provenire dall’IT e segnala un problema di accesso; poco dopo arriva una chiamata di “conferma” da un falso supporto tecnico; la persona viene invitata ad approvare una notifica, condividere un codice temporaneo o autorizzare un reset; se il primo passaggio non basta, l’attaccante contatta il service desk fingendosi il dipendente e chiede il reset delle credenziali o del fattore MFA. In molte campagne recenti, il vettore iniziale non è un malware, ma una telefonata o una call Teams ben costruita, supportata da strumenti leciti e processi aziendali.

Il caso più citato resta quello di Arup. Nel 2024 un dipendente della sede di Hong Kong è stato indotto a effettuare trasferimenti per circa 25 milioni di dollari dopo una videochiamata in cui comparivano deepfake di dirigenti e colleghi. L’episodio è diventato emblematico perché mostra bene la natura del nuovo rischio: non una classica intrusione tecnica, ma una forma di social engineering potenziata da audio e video sintetici, capace di sfruttare fiducia gerarchica, routine aziendale e pressione temporale.

Per le imprese questo cambia la domanda da farsi. Non basta più chiedersi se un link sia malevolo. Bisogna chiedersi se una richiesta sia autentica anche quando sembra provenire da una voce familiare, da una riunione apparentemente normale o da un workflow che assomiglia perfettamente a quello interno.

Anche le istituzioni stanno alzando il livello di allerta. Il Parlamento europeo, in un’analisi del 2025 dedicata alle truffe telefoniche nell’era della generative AI, scrive che i criminali possono replicare voci, creare videochiamate deepfake e identità sintetiche, e segnala che le deepfake voice scams sono in rapida escalation.

Help desk manipulation: il bersaglio diventa il processo

Uno degli aspetti più sottovalutati del phishing 2026 è la manipolazione del supporto interno. Gli attaccanti hanno capito che il service desk è il punto in cui sicurezza e operatività entrano più spesso in tensione: bisogna aiutare in fretta, sbloccare utenti, ripristinare accessi, gestire urgenze. È proprio lì che una storia ben costruita può funzionare.

Okta ha descritto nel dicembre 2025 un cluster di attività in cui criminali chiamavano il personale help desk chiedendo un reset password per conto di un utente noto. Se il reset andava a buon fine, cercavano di registrare un proprio fattore MFA e poi accedevano a piattaforme HR e payroll come Workday, Dayforce HCM e ADP per modificare coordinate bancarie e dirottare stipendi. È un esempio molto concreto di attacco identity-first: niente exploit sofisticati, niente ransomware in prima battuta, ma una combinazione di telefonata, reset, MFA enrollment e abuso del processo interno.

L’obiettivo reale non è soltanto compromettere un account, ma sfruttare il momento in cui l’organizzazione abbassa la soglia del dubbio per favorire la continuità operativa.

Impatto pratico sulla sicurezza aziendale

Per un’azienda, questa rapida evoluzione delle tecniche di attacco, produce almeno quattro effetti immediati:

- Conseguenze economiche: un attacco riuscito può generare bonifici fraudolenti, furto di dati, estorsione, compromissione di ambienti SaaS o alterazioni nei sistemi payroll. I casi Arup, UNC6040 e il cluster osservato da Okta mostrano che il danno può essere diretto, rapido e monetizzabile.

- Conseguenze organizzative: se una chiamata può aggirare password e MFA sfruttando procedure di recovery deboli, allora il problema non è il singolo utente distratto ma il design del processo: verifica identità, reset password, change device, eccezioni operative, permessi help desk, approvazioni e gestione dell’urgenza.

- Necessità culturali e di formazione: le persone non devono più riconoscere soltanto messaggi sospetti, ma imparare a gestire richieste plausibili e socialmente credibili. Verizon continua a indicare phishing e pretexting come le forme di social engineering più rilevanti nelle violazioni e nei danni collegati al fattore umano.

- Conseguenze reputazionali: un attacco non colpisce solo account ed economia aziendale, ma erode la fiducia di dipendenti, clienti, partner e fornitori. In uno scenario in cui autentico e sintetico sono sempre più difficili da distinguere, la reputazione digitale entra a pieno titolo nella superficie di difesa. Questa è un’inferenza strategica, ma coerente con i casi documentati di impersonificazione e deepfake.

Come difendersi: prevenzione, processo, formazione

Queste minacce non riguardano solo il SOC o l’IT. Riguardano tutti gli utenti: finance, HR, commerciale, procurement, executive assistant, management e chiunque gestisca accessi, pagamenti, documenti, dati personali o relazioni di fiducia.

La prima difesa consiste nel riprogettare i processi ad alto rischio. Reset password, reset MFA, cambio device, modifica coordinate bancarie, accessi eccezionali e approvazioni urgenti dovrebbero richiedere verifiche robuste e indipendenti. Google raccomanda per il service desk protocolli di strict verification, inclusa la verifica visiva via video o l’approvazione secondaria del manager, nei casi più sensibili.

Un’ulteriore strategia di difesa, consiste nel ridurre il valore di una singola concessione. Pratiche come least privilege, conditional access, segmentazione, monitoraggio di sessioni e anomalie API, controllo delle integrazioni OAuth possono limitare l’impatto dell’attacco. Questo è particolarmente importante in scenari malware-free, in cui l’abuso di strumenti leciti rende più difficile distinguere attività autorizzata e attività ostile.

La terza difesa è costituita dalla formazione. Partendo da una consapevolezza generale sul tema della sicurezza informatica, è necessario scendere sempre più verticalmente sull’acquisizione di competenze specifiche. Servono simulazioni verosimili e per ruolo: help desk, finance, HR, executive assistant, top management. Vanno testati scenari realistici, come la voce del CEO, la videochiamata urgente, il ticket IT già aperto, la richiesta payroll, l’autorizzazione OAuth o il cambio MFA.

Infine, ricordarsi sempre di adottare una semplice regola: nessuna urgenza giustifica la rinuncia alla verifica. Questo messaggio deve essere sostenuto dal vertice, perché molti attacchi funzionano proprio sfruttando pressione gerarchica e la paura di rallentare il business.

Conclusione

Il phishing nel 2026 non è più soltanto un problema di posta elettronica. È un problema di fiducia operativa, identità digitali, processi di recovery e cultura organizzativa. Voce sintetica, deepfake e help desk manipulation non sono scenari futuribili: sono già parte del panorama attuale delle minacce.

Per questo la prevenzione non può limitarsi a filtrare meglio le mail. Bisogna formare gli utenti a riconoscere i nuovi pretesti, rafforzare i processi che governano accessi e urgenze e costruire verifiche efficaci e difficili da aggirare. In un contesto in cui l’AI rende gli attacchi più credibili, la risposta resta profondamente umana: fermarsi, verificare, chiedere conferma, seguire il processo. Oggi la differenza tra una richiesta legittima e una compromissione non sta solo nel link cliccato, ma al processo a cui si è deciso di credere.

Scopri il nostro servizio di formazione e simulazione phishing per aiutare la tua organizzazione a rafforzare consapevolezza, processi e capacità di risposta.