INDICE

Le Olimpiadi oggi si traducono in un mega‑evento digitale: biglietteria online, streaming, app, accrediti, reti e sistemi operativi che devono funzionare senza interruzioni. Milano‑Cortina 2026 è stata anche una prova di sicurezza informatica.

Olimpiadi sotto assedio digitale: la vittoria della Cybersecurity

È passato poco dalla chiusura delle Olimpiadi Invernali di Milano-Cortina, domenica 22 febbraio all’Arena di Verona, con uno spettacolo che ha illuminato l’anfiteatro romano. L’apertura, il 6 febbraio a Milano, aveva infiammato San Siro con un tripudio di luci, colori, musiche e droni per riprese mozzafiato che hanno catturato ogni emozione. Le nevi delle Dolomiti hanno ospitato slalom mozzafiato e salti da urlo, mentre migliaia di atleti da 92 nazioni hanno conquistato 1500 podi davanti a 3 miliardi di spettatori globali.

Ma dietro questo spettacolo, si è consumata una guerra silente: quella cyber. Zero intoppi, dati al sicuro, streaming fluidi. Come? Grazie a una cybersecurity all’avanguardia, che ha trasformato potenziali disastri in trionfi invisibili.

Riguardo alla sicurezza informatica, in passato c’era stata una storiella da film: PyeongChang 2018, Corea del Sud. Durante l’inaugurazione, un gruppo di hacker (sospettati di essere legati alla Russia) lancia un malware “Olympic Destroyer”. Risultato? Server olimpici paralizzati, sito ufficiale offline, dati sensibili di oltre 300000 spettatori rubati, biglietti, passaporti, tutto. Peggio: e-mail con minacce nucleari agli organizzatori. Caos totale, costi milionari. Tradotto: indisponibilità dei servizi, perdita di fiducia e costi di ripristino.

Un monito che Milano-Cortina ha preso sul serio, investendo 100 milioni di euro in difese digitali.

Il gigante digitale dietro le Olimpiadi

Queste Olimpiadi erano un ecosistema cyber colossale: oltre 100 venue sparse tra Milano, Cortina d’Ampezzo e valli lombarde, venete e trentine. In un evento globale come le Olimpiadi Invernali Milano‑Cortina 2026, la sicurezza informatica dev’essere parte dell’organizzazione quanto logistica e sicurezza fisica: protegge biglietteria, streaming, accrediti, reti e dati di atleti e spettatori.

Pensate a 50000 dispositivi IoT (come sensori che monitoravano in tempo reale la compattezza della neve sulle piste), telecamere con riconoscimento facciale per 2 milioni di accrediti giornalieri, sistemi SCADA per il controllo di cabinovie e illuminazione LED. Poi app per biglietti (venduti 1,5 milioni), risultati live e tracciamento atleti via GPS. Tutto interconnesso su una rete 5G dedicata, con picchi di 10 Tbps di traffico dati.

Un paradiso per i cybercriminali, un incubo da proteggere.

Al centro, il Cyber Operations Centre (COC) a Milano: una fortezza high-tech con 200 esperti (tra CISSP, ethical hacker e data scientist) operativi 24/7. Monitoraggio tramite SIEM (Security Information and Event Management) come Splunk, che analizza miliardi di log al minuto per spotting anomalie (tipo un improvviso spike di traffico da IP cinesi non autorizzati).

Oltre agli strumenti, la differenza la fanno i processi: piani di incident response, esercitazioni (tabletop e red team), gestione delle vulnerabilità e formazione anti‑phishing per staff, fornitori e volontari. Perché nei mega‑eventi l’errore umano è spesso l’accesso più economico per un attaccante.

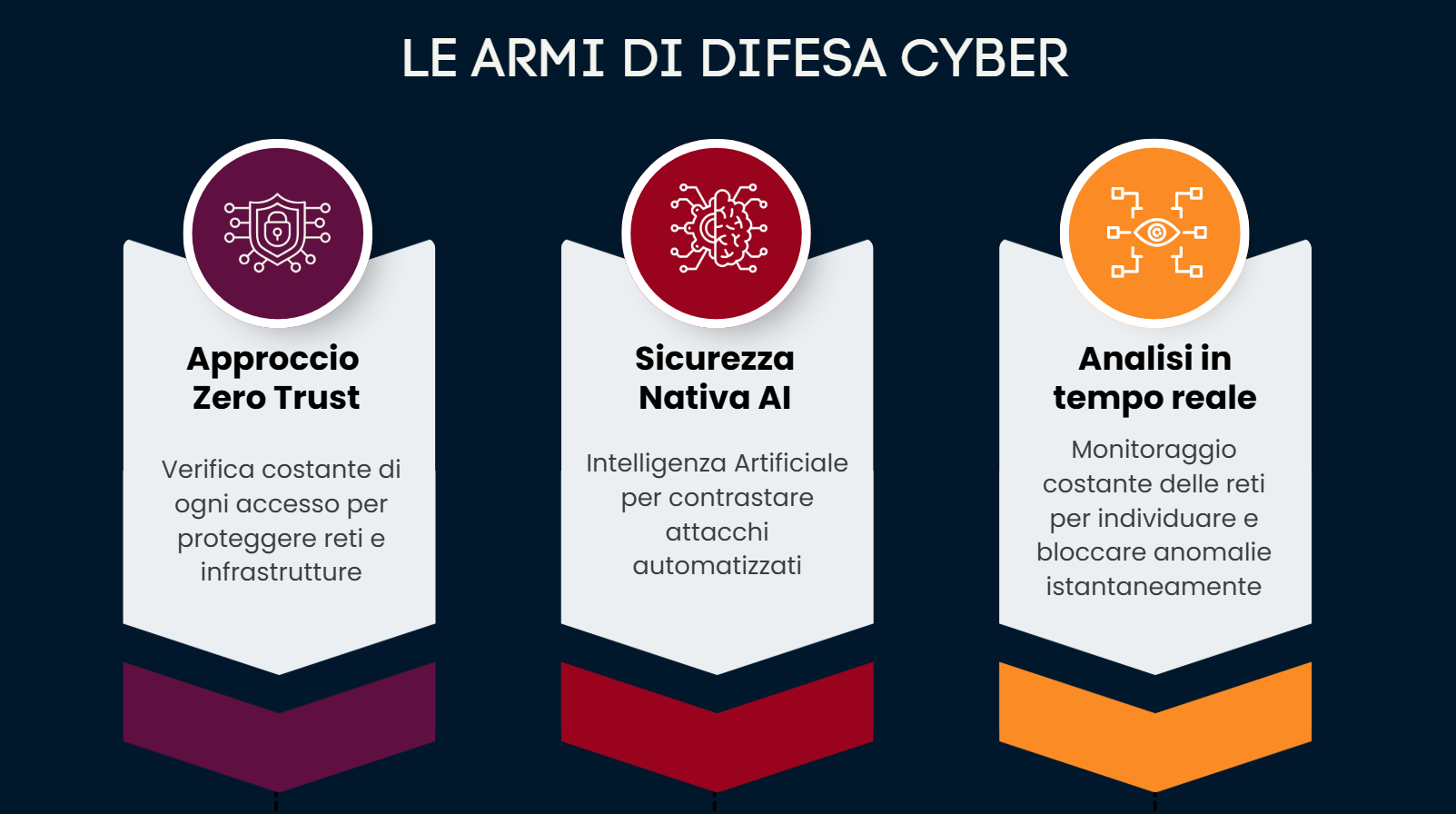

Cybersecurity: le armi Anti-Attacco

Di seguito, le minacce e le contromisure più efficaci, dai servizi anti‑DDoS al modello Zero Trust, fino a threat intelligence e AI. Ecco le tattiche e gli strumenti concreti che hanno permesso di mitigare i rischi più critici:

Protezione DDoS (Distributed Denial of Service)

Ricordate Tokyo 2020, con attacchi che hanno provato a soffocare i server biglietti? Qui, Akamai Kona Site Defender e Cloudflare Magic Transit hanno assorbito picchi di 2,5 Tbps (roba da record mondiale) deviando il “diluvio” di pacchetti fake in scrubbing center globali. Metafora? Come un sistema di dighe che devia uno tsunami.

EDR/MDR per endpoint

Atleti e VIP nel mirino di spyware e furti di dati. Soluzione: endpoint detection con CrowdStrike Falcon, crittografia E2EE (end-to-end) su AES-256 per dati sensibili e autenticazione multifattoriale (MFA) con biometria (impronte + iris). Risultato: zero breach su 500000 device.

Micro-segmentazione e Zero Trust

Supply Chain Attacks e Vendor esterni hackerati? Audit PCI-DSS e SBOM (Software Bill of Materials) obbligatori, lezione da SolarWinds. Zero-trust con micro-segmentazione (tool come Illumio) ha isolato ogni componente: “Non fidarti di nessuno, verifica sempre“.

AI Deepfake detection e Media monitoring

I grandi eventi sono bersagli ideali per campagne di disinformazione e contenuti manipolati. L’AI italiana di Leonardo (con modelli basati su GAN detection) ha scandagliato social e media, flaggando migliaia di contenuti sospetti in tempo reale. Algoritmo semplice: confronta lip-sync e artefatti pixel con benchmark reali.

Threat Intelligence e difesa proattiva

La tecnologia viene affiancata a strategie di intelligence e governance. Nello specifico, Threat intelligence da ENISA e MITRE ATT&CK framework per prevedere mosse avversarie, come quelle di gruppi APT28 (Fancy Bear).

L’aneddoto che fa ridere (e insegna)

Durante i red team exercise pre-gara, un ethical hacker ha simulato un “orso polare digitale”: un ransomware custom che “congela” i server delle piste da bob, simulando temperature estreme sui sistemi SCADA. Tempo di rilevazione? 12 minuti, grazie a behavioral analytics di Darktrace. La sala COC è esplosa in risate <“L’orso ha perso!”> ma la lezione è rimasta: prontezza batte sorpresa.

L’Italia ha unito forze con ENISA (UE), Interpol e il DIS (Dipartimento Informazioni Sicurezza), ricorrendo anche a simulazioni da 72 ore non-stop. Risultato? Un sistema che ha gestito 15000 alert al giorno, neutralizzandone il 99,8%.

Lezioni d’oro: oltre le medaglie

Milano-Cortina ha fruttato 30 medaglie all’Italia, ma il vero oro è il modello cyber: resilienza totale, dati intatti, fiducia globale riconquistata. Ha attirato talenti, hackathon post-gara con 500 partecipanti, e dettato standard per Los Angeles 2028.

Morale? La cybersecurity non è un lusso: è il backstage che rende possibile lo show.